注入dll代码(注入dll什么意思)

admin 发布:2022-12-19 18:53 120

今天给各位分享注入dll代码的知识,其中也会对注入dll什么意思进行解释,如果能碰巧解决你现在面临的问题,别忘了关注本站,现在开始吧!

本文目录一览:

dll注入器怎么用 看完你就知道了

1、安装后在您的系统上启动RemoteDll

2、默认情况下,“注入DLL”操作被选中。

3、选择注入方法,建议使用CreateRemoteThread。

4、现在通过点击“处理按钮”选择目标进程。这将显示所有正在运行的进程的详细信息。

5、进程选择后,你必须选择要注入的DLL。你可以在这里拖放DLL文件。

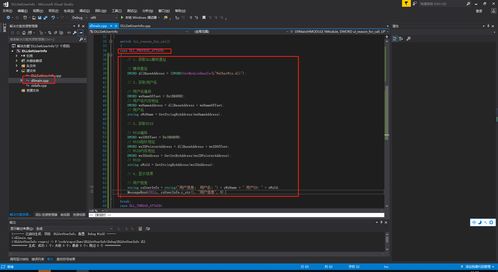

c/c++实现dll注入

#include windows.h

int DllInject(HANDLE hProcess, const char *dllname) {

unsigned long (__stdcall *faddr)(void*);

int t;

size_t abc;

HMODULE hdll;

HANDLE hp, ht;

LPVOID paddr;

unsigned long exitcode;

int dllnamelen;

hdll = GetModuleHandleA("kernel32.dll");

if(hdll == 0) return 0;

faddr = (unsigned long (__stdcall *)(void*)) GetProcAddress(hdll, "LoadLibraryA");

if(faddr == 0) return 0;

dllnamelen = strlen(dllname) + 1;

paddr = VirtualAllocEx(hProcess, NULL, dllnamelen, MEM_COMMIT, PAGE_READWRITE);

if(paddr == 0) return 0;

WriteProcessMemory(hProcess, paddr, (void*)dllname, strlen(dllname)+1, (SIZE_T*) abc);

ht = CreateRemoteThread(hProcess, NULL, 0, faddr, paddr, 0, NULL);

if(ht == 0) {

VirtualFreeEx(hProcess, paddr, dllnamelen, MEM_DECOMMIT);

return 0;

}

WaitForSingleObject(ht, INFINITE);

GetExitCodeThread(ht, exitcode);

CloseHandle(ht);

VirtualFreeEx(hProcess, paddr, dllnamelen, MEM_DECOMMIT);

return 1;

}

int fun (char *exename, const char *dllname) {

STARTUPINFOA si;

PROCESS_INFORMATION pi;

if(exename == 0) return 0;

if(dllname == 0) return 0;

memset(si, 0, sizeof(si));

memset(pi, 0, sizeof(pi));

if(CreateProcessA(NULL, exename, NULL, NULL, 0, CREATE_SUSPENDED, NULL, NULL, si, pi) == 0) return 0;

if(DllInject(pi.hProcess, dllname) == 0) return 0;

ResumeThread(pi.hThread);

CloseHandle(pi.hThread);

CloseHandle(pi.hProcess);

return 1;

}

启动程序并注入DLL的代码。

易语言怎么注入DLL啊。

DLL是一个注入器。它需要动态编辑。所以你首先需要的是一个已经做好的外挂源码,而DLL注入器只是为了更好的去使用,可以这样想,外挂源码就是一身盔甲,而DLL注入器就是里面的人。具体使用方法。以炫舞为例子。点击你那个外挂源码→打开→处理好之后→静态编译→便生成了一个dll文件好了,已经做好了dll这个盔甲,那怎么运行呢?现在需要dll注入器,打开你的注入器→→然后OK了。你再静态编译就行了!!!!

求易语言钩子注入dll及home呼出源码

易语言钩子DLL注入源码及源码说明2010-04-06 13:52[所有要使用到的API]

.版本 2

.DLL命令 LoadLibraryA, 整数型,"kernel32.dll","LoadLibraryA"

.参数 lpLibFileName, 文本型

.DLL命令 SetWindowsHookExA, 整数型, "user32.dll", "SetWindowsHookExA", 公开, SetWindowsHookEx

.参数 钩子类型, 整数型, , idHook

.参数 回调函数地址, 整数型, , lpfn

.参数 实例句柄, 整数型, , hmod

.参数 线程ID, 整数型, , dwThreadId

.DLL命令 FreeLibrary, 整数型, "kernel32.dll", "FreeLibrary", , 释放指定的动态链接库,它们早先是用LoadLibrary ;API函数装载的 非零表示成功,零表示失败。会设置GetLastError

.参数 库句柄, 整数型, , hLibModule,要释放的一个库句柄,在VB里使用只能用这个函数释放那些由应用程序明确装载的DLL。对LoadLibrary的每一次调用都应该有一个对应的FreeLibrary调用;

.DLL命令 UnhookWindowsHookEx, 整数型, "user32.dll", "UnhookWindowsHookEx", , UnhookWindowsHookEx

.参数 钩子句柄, 整数型, , hHook

.DLL命令 CallNextHookEx, 整数型, "user32.dll", "CallNextHookEx", 公开, CallNextHookEx

.参数 钩子句柄, 整数型, , hHook

.参数 代码值, 整数型, , ncode

.参数 附加参数1, 整数型, , wParam

.参数 附加参数2, 整数型, 传址, lParam

.DLL命令 GetProcAddress, 整数型, "kernel32.dll", "GetProcAddress", , 取进程路径

.参数 模块句柄, 整数型, , hModule

.参数 进程名称, 文本型, , lpProcName

.DLL命令 GetCurrentThreadId, 整数型, "kernel32.dll", "GetCurrentThreadId"

.DLL命令 获取特别文件夹位置_, 整数型, "shell32.dll", "SHGetSpecialFolderLocation"

.参数 窗口句柄, 整数型, , hwndOwner

.参数 文件夹位置, 整数型, , nFolder

.参数 结构, 项目标识符列表_, 传址, pIdl

.DLL命令 从列表id取路径_, 整数型, "shell32.dll", "SHGetPathFromIDListA", , $(b)

.参数 结构指针, 整数型, , pIdl

.参数 路径, 文本型, 传址, pszPath

.DLL命令 CallWindowProcA, 整数型, "user32.dll", "CallWindowProcA"

.参数 动态调用代码, 字节集, , 一定要用本人编写的

.参数 子程序, 子程序指针, , 子程序指针

.参数 参数, 整数型, 数组, 为整数数组,参数1为成员1…类推;文本型和字节集型(自定义结构)为指针

.参数 参数数目, 整数型, , 一定要和参数数组相符,不然会出错

.参数 是否C调用, 整数型, , 真为cdecl调用方式,假为stdcall调用方式(即标准WINAPI方式)

[这里函数所有代码和一个自定义类型,API代码在左边]

.版本 2

.程序集 程序集1

.程序集变量 临时呼出热键, 整数型

.程序集变量 临时载入窗口, 窗口

.程序集变量 钩子模块句柄, 整数型, , "1000"

.程序集变量 钩子句柄, 整数型, , "1000"

.程序集变量 钩子IDx, 整数型

.程序集变量 x, 整数型

.程序集变量 钩子句柄1, 整数型

.程序集变量 temp目录, 文本型

.程序集变量 xxx, 整数型

.程序集变量 热键钩子句柄, 整数型

.程序集变量 第一次, 逻辑型

.子程序 调用_调用子程序, 整数型, 公开, 呼叫某个函数 可以传入无限个参数 返回函数返回值

.参数 子程序指针, 子程序指针, , 指定函数

.参数 参数, 整数型, 可空 数组, 指定参数 可以不写, 参数为数组 格式为 参数[1]=xxx 参数[2]=xxx 文本型或字节集请用 转换指针 格式2 加入成员(参数,xxx)

.局部变量 动态调用代码, 字节集

动态调用代码 = { 85, 139, 236, 86, 139, 117, 16, 141, 78, 255, 133, 201, 124, 21, 139, 69, 12, 141, 4, 136, 65, 139, 16, 137, 85, 16, 255, 117, 16, 131, 232, 4, 73, 117, 242, 255, 85, 8, 137, 69, 12, 139, 69, 20, 133, 192, 116, 13, 141, 4, 181, 0, 0, 0, 0, 137, 69, 16, 3, 101, 16, 139, 69, 12, 94, 93, 194, 16, 0 }

返回 (CallWindowProcA (动态调用代码, 子程序指针, 参数, 取数组成员数 (参数), 0))

.子程序 操作_取特定目录, 文本型, 公开, 取特定的目录(返回所要取的指定目录名 无效返回空)

.参数 欲获取目录类型, 整数型, 可空, 0我的桌面 1临时目录 5我的文档 6我的收藏夹 7我的启动 11我的开始菜单 20系统字体 36Windows安装目录 37系统目录 [99更多]

.局部变量 路径, 文本型

.局部变量 标示结构, 项目标识符列表_

.局部变量 目录类型, 整数型

.如果真 (欲获取目录类型 = 99)

输出调试文本 (“0我的桌面 2我的程序 5我的文档 6我的收藏夹 7我的启动 8我最近的文档 9我的发送到 11我的开始菜单 13我的音乐 14我的视频 16我的桌面 20系统字体 22开始菜单组 23程序组 24启动组 25桌面 31收藏夹 32我的浏览器临时目录 33我的Cookies 34我的历史记录 36Windows安装目录 37系统目录 38文件安装目录 39我的图片 40用户目录 41系统目录 46文档 47管理工具 48我的管理工具 53音乐 54图片 55视频”)

.如果真结束

.如果 (欲获取目录类型 = 1)

目录类型 = 34

.否则

目录类型 = 欲获取目录类型

.如果结束

获取特别文件夹位置_ (0, 目录类型, 标示结构)

路径 = 取空白文本 (255)

从列表id取路径_ (标示结构.结构大小, 路径)

.如果真 (路径 = “”)

返回 (“”)

.如果真结束

.如果真 (欲获取目录类型 = 1)

路径 = 子文本替换 (路径, “History”, “Temp”, , , 真)

.如果真结束

返回 (路径 + “\”)

.子程序 注入_安装钩子DLL, 整数型, 公开, DLL注入 返回0=失败 整数型 DLL接口(代码值,参数1,参数2)

.参数 线程ID, 整数型, , -1 全局钩子

.参数 DLL全名, 文本型, , DLL全名

.参数 DLL接口, 文本型, 可空, 默认 整数型 钩子接口(代码值,参数1,参数2)

.局部变量 临时变量, 整数型

.局部变量 目录, 文本型

.局部变量 窗口句柄, 整数型

.如果真 (是否为空 (DLL接口) = 真)

DLL接口 = “钩子接口”

.如果真结束

.如果真 (线程ID = 0)

返回 (0)

.如果真结束

.如果真 (线程ID = -1)

线程ID = 0

.如果真结束

钩子IDx = 钩子IDx + 1

钩子模块句柄 [钩子IDx] = LoadLibraryA (DLL全名)

钩子句柄 [钩子IDx] = SetWindowsHookExA (3, GetProcAddress (钩子模块句柄 [钩子IDx], DLL接口), 钩子模块句柄 [钩子IDx], 线程ID)

目录 = 操作_取特定目录 (1)

写配置项 (目录 + “ada.ini”, “ada”, “钩子句柄”, 到文本 (钩子句柄 [钩子IDx]))

输出调试文本 (钩子IDx, 钩子模块句柄 [钩子IDx], 钩子句柄 [钩子IDx])

返回 (钩子IDx)

.版本 2

.子程序 注入_卸载钩子DLL, 逻辑型, 公开

.参数 钩子ID, 整数型, 可空, 卸载所有时无效

.参数 卸载所有, 逻辑型, 可空

.局部变量 xx, 整数型

.如果真 (卸载所有)

.如果真 (钩子IDx > 0)

.计次循环首 (钩子IDx, xx)

.如果真 (钩子模块句柄 [xx] ≠ 0)

FreeLibrary (钩子模块句柄 [xx])

UnhookWindowsHookEx (钩子句柄 [xx])

.如果真结束

.计次循环尾 ()

.如果真结束

返回 (真)

.如果真结束

.如果真 (钩子ID > 0)

.如果真 (钩子模块句柄 [钩子ID] ≠ 0)

FreeLibrary (钩子模块句柄 [钩子ID])

UnhookWindowsHookEx (钩子句柄 [钩子ID])

返回 (真)

.如果真结束

.如果真结束

返回 (假)

.子程序 注入_初始化钩子DLL, 整数型, 公开, DLL用.

.参数 代码值, 整数型

.参数 参数1, 整数型

.参数 参数2, 整数型

.参数 初始, 子程序指针

.局部变量 xxxx, 整数型

.如果真 (钩子句柄1 = 0)

temp目录 =操作_取特定目录 (1)

钩子句柄1 = 到整数 (读配置项 (temp目录 + “ada.ini”, “ada”, “钩子句柄”, ))

.如果真结束

.如果真 (第一次 = 假)

第一次 = 真

调用_调用子程序 (初始)

.如果真结束

返回 (CallNextHookEx (钩子句柄1, 代码值, 参数1, 参数2))

.子程序 注入_设置呼出窗口, 逻辑型, 公开

.参数 设置热键, 整数型

.参数 呼出窗口, 窗口

临时呼出热键 = 设置热键

临时载入窗口 = 呼出窗口

热键钩子句柄 = SetWindowsHookExA (2, 到整数 (呼出键接口), 0, GetCurrentThreadId ())

.如果真 (热键钩子句柄 > 0)

返回 (真)

.如果真结束

返回 (假)

.子程序 呼出键接口, 整数型

.参数 一, 整数型

.参数 二, 整数型

.参数 三, 整数型

.如果真 (一 = 0 且 二 = 临时呼出热键 且 三 > 0)

.如果 (是否已创建 (临时载入窗口))

.如果 (临时载入窗口.可视)

临时载入窗口.可视= 假

.否则

临时载入窗口.可视= 真

.如果结束

.否则

载入 (临时载入窗口, , 假)

临时载入窗口.Esc键关闭= 假

临时载入窗口.最小化按钮= 真

.如果结束

.如果真结束

返回 (CallNextHookEx (热键钩子句柄, 一, 二, 三))

.版本 2

.数据类型 项目标识符列表_, , ITEMIDLIST

.成员 结构大小, 整数型, , , cb

.成员 标识符长度, 字节型, , "255", abID

此函数是用来调用指针函数的.就是CALL

取目录用这个我就不解释了

下面是源码主要函数

函数解释:

本函数参数1为要HOOK的线程ID,参数2为要注入的DLL名,参数3[可空]为DLL接口名字空则为"钩子接口".

下面解释是如何实现的:

1.首先使用LoadLibraryA获取DLL模块地址.

2.然后设置SetWindowsHookExA

参数一为HOOK类型,使用WH_GETMESSAGE(3) Hook来监视从GetMessage or PeekMessage函数返回息。

参数二为接口地址,就是说把消息返回转接到的位置,当然我们这里所使用的是我们DLL所公开的那个函数

参数三为接口模块的句柄即DLL的句柄(地址)

参数四为将要被HOOK的线程ID(0为全局HOOK,不推荐使用全局HOOK)

3.设置完后将钩子句柄写配置项到临时目录(后面将要使用).

说白了其实这个才是真正的接口(DLL里的接口只是在做转接而已),

我先讲这个函数是如何实现的(上面已经说了这才是真正的接口).

1,钩子句柄是一个程序集变量,先判断这个变量是否为0,如果等于0那么就是说这个函数第一次被使用,

第一次使用将读去上个函数写在临时目录的钩子句柄.

2.用一个逻辑变量(程序集变量或全局变量),来判断这个消息钩子是否第一次运行(为了防止后面调用

子程序被多次调用),是的话调用一个子程序(自己设置)

3.使用CallNextHookEx(呼叫下一个钩子)把当前HOOK的信息在传送回被HOOK的钩子里,那个钩子我们

就不用管了.

下来说下到底如何使用

首先在你的EXE程序里写这个(我就不多说这是干吗的了).

然后在DLL里写上这个代码(有人可能觉得眼熟,好像在什么地方见过,对了这个代码和

外挂作坊的钩子注入差不多)

下来说明下按键呼出窗口的函数

用变量把当前参数存起来(主要方便接口调用)

1.为当前运行线程设置一个键盘钩子

2.[接口]设置按键判断,如果按下我们设置的键将呼出窗口,如果这个窗口没创建将判断创建,

如果已经创建再次按下则会隐藏,

载入后的窗口把用ESC关闭的属性弄成假,不需要ESC关闭

3.最后就是再呼叫下以前的钩子.

最后就是卸载钩子DLL了.

判断是否要卸载全部的钩子,如果是就循环将现有钩子DLL全部卸载.

不是就按着ID来卸载

卸载方法:

1.FreeLibrary就是卸载一个载入的DLL

2.UnhookWindowsHookEx乃是卸载这个HOOK

-.-OK了这就是 钩子DLL注入,谢谢大家阅读,如果看不明白,

易语言dll劫持注入写法

1、首先这不是注入DLL,这是导入DLL函数进PE文件,这个过程需要一个工具LordPE,网上都有可以自己去下载。

2我们知道一旦DLL函数被导入EXE文件的输入表,则EXE文件启动时会自动执行一遍该DLL的_启动子程序 函数,

3、所以我们可以把需要执行的指令放在该函数里面,然后记得在该函数的 公开 选项打上勾,然后编译。

4、接下来,我们打开LordPE,如下图

然后在弹出的对话框中选择要导入DLL函数的程序然后点击新弹出的窗口的目录,如下图

5、然后点 输入表 右边的 标题是 ...的按钮(截不了图了)

然后随便选择一项数据,右键,如下图

在弹出的窗口中填写DLL名,及API名(填_启动子程序)就可以了,然后点一下 + 按钮

6、如果弹出一个信息框,点 是 就可以,添加完成之后点 确定 ,然后一路保存就可以了,不过发布程序的时候记得带上那个DLL

相关资源:易语言DLL永久注入EXE_易语言dll注入exe并且运行-其它代码类资源...

注入dll代码的介绍就聊到这里吧,感谢你花时间阅读本站内容,更多关于注入dll什么意思、注入dll代码的信息别忘了在本站进行查找喔。

版权说明:如非注明,本站文章均为 AH站长 原创,转载请注明出处和附带本文链接;

- 上一篇:手机端导航代码(html手机端导航)

- 下一篇:脚本编辑器源代码(源码编辑器编程)

相关推荐

- 05-18sem优化,sem优化师是做什么的

- 05-18网站建设是干嘛的,网站建设是什么工作

- 05-18广州seo黑帽培训,seo白帽和黑帽是什么意思

- 05-18搜索引擎是什么意思,全文搜索引擎是什么意思

- 05-17抖音关键词优化,抖音关键词优化是什么意思

- 05-17网络营销师是做什么的,网络营销师培训费用是多少

- 05-17seo全称是什么意思,seo全拼

- 05-17做公司网页,做公司网页有什么简单的方法

- 05-17seo信息是什么,seo内容是什么意思

- 05-16设计师经常用的网站,设计师一般用什么网站

取消回复欢迎 你 发表评论:

- 标签列表

- 最近发表

- 友情链接